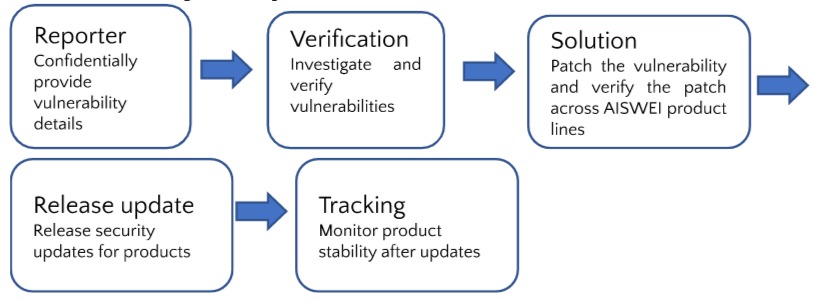

Процес на отговор и разкриване на уязвимост

Подаване на сигнал за уязвимост

Можете да подадете сигнал за откритата от вас уязвимост по отношение на сигурността по следните начини:

Имейл

Safety@solplanet.net

Подаване на сигнал за уязвимост онлайн

Време за отговор

Ще проверим в рамките на 3 работни дни след получаване на сигнала и ще извършим първоначална оценка. Оценката ще бъде завършена в рамките на 7 работни дни, а уязвимостта ще бъде отстранена или ще бъде разработен план за корекция.

Критичната рискова уязвимост ще бъде поправена в рамките на 7 работни дни след завършването на оценката. Високите и средните рискове ще бъдат отстранени в рамките на 30 работни дни. Слабата уязвимост ще бъде отстранена в рамките на 180 работни дни. Имайте предвид, че някои видове уязвимост зависят от околната обстановка или хардуера. Времето за окончателен отговор ще бъде определено в зависимост от конкретната ситуация.

Цикъл на поддръжка на актуализация на сигурността на продукта

За да защитим нашите клиенти, ние от AISWEI ще предоставяме поне 3 години поддръжка за актуализации на сигурността за IOT продуктите. Ако считате, че сте открили проблем за сигурността или поверителността, който засяга оборудване, софтуер, услуги или уеб сървъри на AISWEI, подайте сигнал до нас. Ние приветстваме всеки, който иска да подаде сигнал за проблеми, включително специалисти по сигурност, разработчици и клиенти. AISWEI ще се заеме бързо и внимателно със уязвимостта по отношение на сигурността на нашите продукти.

Критерии за оценка на нивото на уязвимост

Следните проблеми не представляват уязвимост:

1. Грешки, които не включват проблеми със сигурността. Включително, но не само, функционални дефекти на продукта, объркани уеб страници, объркващи стилове, обхождане на директории със статични файлове, съвместимост на приложения и други проблеми.

2. Видове уязвимост, които не може да бъдат експлоатирани. CSRF без чувствителни операции, безсмислени изтичания на необичайна информация, изтичания на IP адреси/домейн имена в интранет.

3. Други проблеми, които не може директно да отразят съществуването на уязвимост. Включително, но не само, въпроси, които са само предположения.

Нисък риск от уязвимост:

1. Видове уязвимост, които може да имат определено влияние, но не може директно да получат разрешения за устройства и да засегнат сигурността на данните, като например: разкриване на несъществена информация, пренасочване на URL адрес, трудни за използване XSS видове уязвимост за сигурността, общи CSRF видове уязвимост.

2. Обикновено неразрешено действие. Включително, но не само, неправилни директни препратки към даден обект.

3. Общи дефекти в дизайна на логиката. Включително, но не само, заобикаляне на SMS код за проверка, заобикаляне на имейл проверка.

Среден риск от уязвимост:

1. Уязвимостта при директното получаване на информация за самоличността на потребителя. Включително, но не само, XSS видове уязвимост, които се съхраняват;

2. Произволни текстови операции на пропуски. Включително, но не само, всякакви операции с файлове като четене, писане, изтриване, сваляне и други;

3. Неразрешен достъп. Включително, но не само, модифициране на потребителски данни и извършване на потребителски операции, като се заобикалят ограниченията;

Висок риск от уязвимост:

1. Уязвимост при директно получаване на разрешения за бизнес сървъра. Включително, но не само, произволно изпълнение на команди, качване на карта на сайта, произволно изпълнение на код, вмъкване на команди, дистанционно изпълнение на команди;

2. Логически пропуски, които имат директни и сериозни последици. Включително, но не само, уязвимост, свързана с промяна на паролата на акаунта;

3. Видове уязвимост, които може да крадат директно информацията за идентичността на потребителите на партиди. Включително, но не само, SQL вмъкване;

4. Неоторизиран достъп. Включително, но не само, заобикаляне на удостоверяването за пряк достъп до административния панел, както и слаби пароли в панела.

Критичен риск от уязвимост:

1. Директен достъп до основни системни разрешения. Видове уязвимост, които може директно да застрашат интранета, включително, но не само,: изпълнение на команди, дистанционно препълване и други видове уязвимост;

2. Видове уязвимост, които може да получат голямо количество основни данни за потребителите;

3. Логически пропуски, които имат директни и сериозни последствия. Видовете уязвимост включват, но не се ограничават до: сериозни логически грешки, пропуски, които може да доведат до получаване на голямо количество ползи и да причинят загуби на компаниите и потребителите.